本文介绍了SYN洪泛(SYNFlood)拒绝服务攻击的原理,通过发送大量伪造的SYN请求消耗服务器资源,防范此类攻击的方法包括升级路由器固件、配置防火墙规则、使用负载均衡技术分散流量以及在交换机上启用DOS攻击识别工具等,同时定期监控网络活动和日志记录也是关键,为了保护系统和网络安全,建议遵循这些防范措施。

DoS 攻击:SYN洪泛攻击的原理与防护

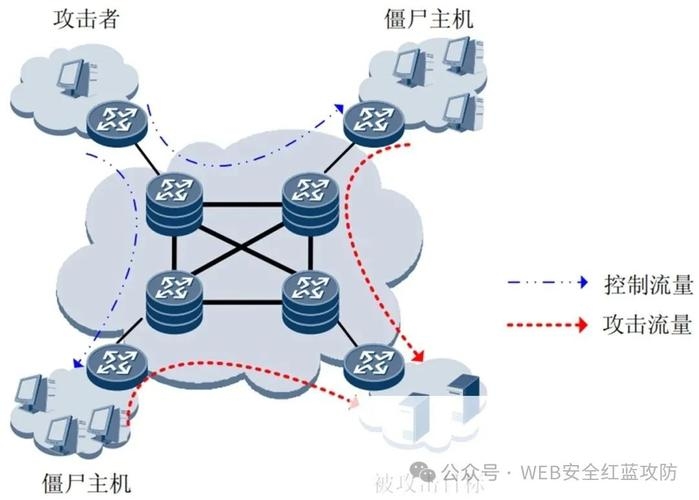

SYN洪泛(SYNFlood)是一种利用TCP三次握手缺陷实施的拒绝服务(DoS)攻击,通过发送大量伪造的SYN请求,该类攻击耗尽服务器资源并导致无法建立正常连接。

什么是 SYN 洪泛攻击?

此类型攻击的目标是消耗掉和端口号相关的缓存中的半开放连接的数目,在 TCP/IP 的通信过程中,当客户端向服务器发起一个连接时,会先发一个带有 SYN 标示的数据包给服务器进行初始联系;而服务器收到后则会回传一个确认报文作为回应,即 SYN+ACK 数据包到客户端端口上,如果一切顺利的话,那么这个 ACK 会被再次送出以完成整个过程,但在此次攻击中,大量的虚假 SYN 段快速发出且不产生对应的响应,从而填满半开式连接的数量限制。

如何防范 SYN 洪泛攻击?

-

升级路由器固件:确保路由器的固件是最新的版本非常重要,因为制造商通常会发布更新来修复已知的安全漏洞,这些安全补丁可以防止潜在的 DOS 攻击者使用特定的系统漏洞发动攻击。

-

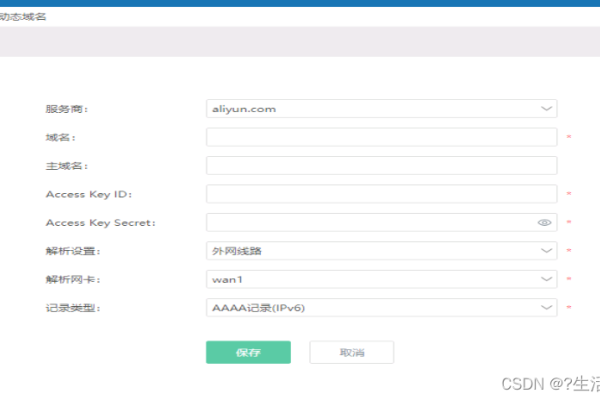

配置防火墙规则: 在网络边界设置访问控制列表 (ACLs),只允许来自特定或信任源地址范围的流量进入网络内部区域,这有助于减少潜在的不受控制的外部流量的影响。

-

使用负载均衡技术分散流量至多个服务器节点以提高系统的可用性和抗击能力。

-

在交换机等设备上进行相应的配置,启用DOS攻击识别工具并进行必要的调整优化,以便能够及时检测并阻止此类恶意行为的发生。

-

通过组策略编辑器禁用可能用于执行危险命令的工具如“cmd”或其他相关程序接口的使用权限也是有效手段之一,这样即使有未经授权的用户尝试运行某些指令也难以成功实施其计划内行动了!

-

最后定期监控和分析网络活动以及日志记录对于早期发现异常模式至关重要——它们能提供关于是否遭受任何形式的威胁的重要线索信息来源呢!

DOS 攻防战:预防措施详解

为了更好地保护您的系统和网络安全免于受到各种类型的 DoS 和其他类似形式的不良干扰性事件侵害, 请遵循以下建议.

继续按照上述格式整理排版...